Cloud -sikkerhed

5 bedste praksis til sikring af moderne webapplikationer og API'er

Webapplikationer er ikke noget nyt. Heller ikke webapplikationssikkerhed. Mange virksomheder har opbygget...

Cyber Attack Trends: Check Point's 2022 midtårsrapport

Krigen i Ukraine har domineret overskrifterne i første halvdel af 2022, og vi kan kun håbe, at den...

Åbne kanaler, skjulte trusler

Hvordan kommunikations- og sociale medieværktøjer ændrer insider -risikoligningen for overholdelse,...

Det udviklende cybersikkerhedslandskab

Transformation til skyen er ikke længere et valg, men en forretningsmæssig nødvendighed. Mens overgangen...

Cloud Adoption and Risk Report

Det nylige arbejde hjemmefra har dramatisk ændret, hvordan vi lever og arbejder. Organisationer bliver...

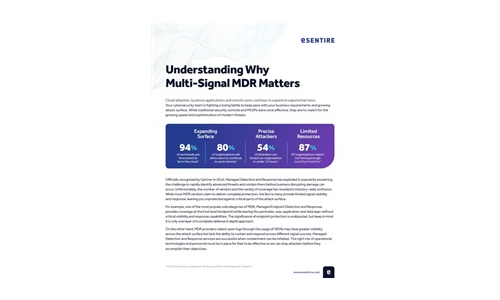

Forståelse af, hvorfor multi-signal MDR betyder noget

MDR -udbydere kan kun registrere og reagere på, hvad de kan se. En multi-signal tilgang er vigtig for...

En godkendelsesmyndighed lige ved hånden: pingfederate

At have en autentificeringsmyndighed inden for din infrastruktur giver dig mulighed for at have en enkelt...

Dataovertrædelsen kommer inde i huset

Virkelige historier om datatab, insidertrusler og brugerkompromis Data mister ikke sig selv. Folk mister...

Støtte succes i den føderale regerings sundhedsydelser

Automation, teknologiekspertise og en dedikeret samarbejdsfilosofi er nøglen til at køre succes. Og...

15 måder, dit websted er under angreb

Webapplikationer er hjemsted for din virksomhed på Internettet. Funktionaliteten på dit websted, strukturen...

Hævelse af baren til webapp og API -sikkerhed

De fleste webapplikationer og API -sikkerhed er ikke nok At sikre de webapplikationer og API'er, der...

Tilmeld dig Cyber Security Tech Publish Hub

Som abonnent vil du modtage advarsler og gratis adgang til vores konstant opdaterede bibliotek af hvidbøger, analytikerrapporter, casestudier, webseminarer og løsningsrapporter.