Seneste hvidbøger

Carbonite Endpoint Protection Myths

Myte: Mine slutpunktdata er sikre, fordi jeg har antivirus-software. Myte: Onlineopbevaring er en effektiv...

Leverer realtidskysikkerhed uden at handle ud af ydeevnen

Der har været en langvarig afveksling mellem sikkerhed og ydeevne, og sikkerhed får ofte den korte...

Beskyt din organisation mod ransomware

Få et glimt af de kriminelle spillere, der opererer inden for den underjordiske ransomware -økonomi....

Håb er ikke en strategi: Sikre din virksomhed med indholdsskyen

Virker som hver uge er der nyheder om en anden sikkerhedsbrud. Ponemon Institute har fundet, at den typiske...

Indsigt til SASE -succes

5 nøgleovervejelser at huske på Da Digital Transformation driver organisationer til at overveje SACE...

De 10 største og dristigste insidertrusler

Alene i de sidste to år har insider -sikkerhedshændelser sprunget 47%, med de gennemsnitlige omkostninger...

Bridging the Gap of Grief med forretningsdrevet sikkerhed

Verdensomspændende udgifter til informationssikkerhedsprodukter og -tjenester når 86,4 mia. , i samme...

6 Misforståelser om kollektivt forsvar for cybersikkerhed

Kollektivt forsvar bruger samarbejde og trusselinformationsdeling på nye og kraftfulde måder til at...

Første skridt til dataforsyning modenhed

En organisations dybeste indsigt er ofte afledt af følsomme data. Ansvarlige organisationer ved, at...

Ransomware casestudier

Ransomware er et simpelt navn på en kompleks samling af sikkerhedstrusler. Angreb kan være korte og...

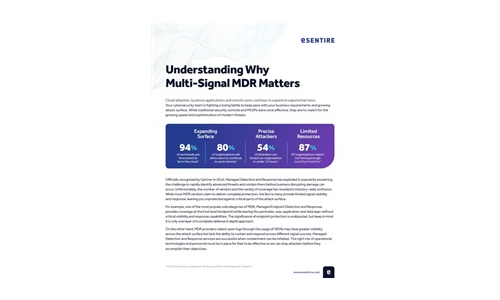

Forståelse af, hvorfor multi-signal MDR betyder noget

MDR -udbydere kan kun registrere og reagere på, hvad de kan se. En multi-signal tilgang er vigtig for...

2022 Omkostninger ved insidertrusler: Global rapport

Uafhængigt ledet af Ponemon Institute Eksterne angribere er ikke de eneste trusler, som moderne organisationer...

Tilmeld dig Cyber Security Tech Publish Hub

Som abonnent vil du modtage advarsler og gratis adgang til vores konstant opdaterede bibliotek af hvidbøger, analytikerrapporter, casestudier, webseminarer og løsningsrapporter.